Hiện nay, loa bluetooth đã trở nên rất phổ biến và được ưa chuộng trên khắp thế giới. Với những ưu điểm tiện lợi và thoải mái mà nó mang lại, bạn có thể dễ dàng mang loa bluetooth đi bất cứ đâu. Tuy nhiên, không phải ai cũng biết cách kết nối bluetooth laptop với loa trên hệ điều hành Windows 7, 8, 10. Vì vậy, trong bài viết này, chúng ta sẽ hướng dẫn cách thực hiện chi tiết nhất! Hướng Dẫn Kết ... Xem chi tiết

Main Content

Bài viết nổi bật

SEO

Marketing Online là gì? Các hình thức Marketing Online phổ biến

Marketing Online, xu hướng tiếp thị trực tuyến không thể thiếu khi nền tảng Internet ngày càng phát triển. Mặc dù cụm từ này đã trở nên phổ biến trong thế giới kinh doanh, không phải ai cũng hiểu rõ về ý nghĩa ... Xem chi tiết

Xu Hướng Digital Marketing 2021: 10 Sự Thay Đổi Tất Yếu Trong Thời Đại 4.0

Những biến động toàn cầu đã thay đổi toàn bộ hành vi của người tiêu dùng, và các doanh nghiệp phải thích ứng với những thay đổi này. Công nghệ và các trang mạng xã hội, thương mại điện tử đã thay đổi cách chúng ... Xem chi tiết

Tin tức

Trong những năm gần đây, công nghệ số đã mang đến một cuộc cách mạng trong lĩnh vực Marketing. Ngày nay, các doanh nghiệp hiện đại không thể thiếu sự kết hợp các hình thức Marketing khác nhau trong chiến lược ... Xem chi tiết

Chiến lược Marketing Online phù hợp với Doanh Nghiệp

Thị trường tiếp thị trực tuyến ngày nay cạnh tranh vô cùng khốc liệt. Để nổi bật trong lĩnh vực kinh doanh của mình, các doanh nghiệp cần tìm ra chiến lược tiếp thị trực tuyến phù hợp và hiệu quả nhất. Với hiểu ... Xem chi tiết

Chiến lược Marketing là gì? 8 chiến lược tiếp thị cơ bản

Muốn thu hút khách hàng, việc xây dựng chiến lược Marketing là vô cùng quan trọng. Chiến lược Marketing là gì? Nó bao gồm những gì? Tại sao nó quan trọng? Hãy cùng tìm hiểu những câu trả lời trong bài viết này ... Xem chi tiết

Chiến Lược Giá Trong Bối Cảnh Marketing

Giá cung cấp cho khách hàng thông tin về giá trị của sản phẩm và dịch vụ. Một chiến lược giá hiệu quả không chỉ giúp thu hút khách hàng mà còn tạo ra lợi nhuận cho doanh nghiệp. Trong bài viết này, chúng ta sẽ ... Xem chi tiết

Website

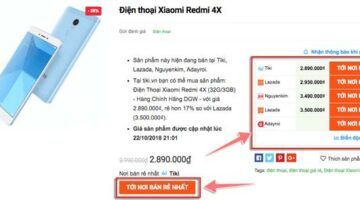

Hướng dẫn làm website so sánh giá bằng WordPress – Kiếm tiền với Affiliate Marketing!

Bạn muốn biết làm website so sánh giá bằng WordPress như thế nào? Bài viết này sẽ giúp bạn tìm hiểu về cách làm website so sánh giá bằng WordPress với những công cụ và kỹ thuật phổ biến hiện nay. Website so ... Xem chi tiết

[Trộm hôn] Chương 8

Nghe hai người trò chuyện, Trần Tịnh Dương nhận ra có điều đáng ngờ. Cậu đề nghị, "Chị, em thấy chị đợi ở đây lâu rồi, có chuyện gấp ạ? Nếu không thì chúng ta cùng đi ăn khuya nhé?" Cậu rút ruột, "Em đã uống ... Xem chi tiết

Heyingblog

Tên: Em ngửi thấy hương thơm Tác giả: Trà Trà Hảo Manh Nguồn: po18.tw Phần truyện: Nữ y tá x Hồn ma nam Editor: Heying Truyện này được đăng trên heyingblog.wordpress.com và wattpad heyingblog (khi nào thì chưa ... Xem chi tiết

Chuyên mục: Quả Chanh Nhỏ – Mộ Từ

Editor: Sông NhỏCuộc sống học kỳ của Tô Hoài đang trôi qua tốt đẹp, và môn học của Ninh Manh cũng đã không còn khó khăn như trước. Khi rảnh rỗi, hai người thường đi hẹn hò và trong giờ tự chọn, họ cũng có thể ... Xem chi tiết

HOA HỒNG DẠI | Bạn Bè Xứ Nẫu

Tôi không biết có phải là định mệnh không mà mọi niềm vui, nỗi buồn, mọi sự lên voi xuống chó của tôi đều dính dáng đến thơ. Từ một chàng kĩ sư quèn, vua không biết mặt, chúa chẳng biết tên, đột nhiên, một hôm ... Xem chi tiết

Quy trình thiết kế web | Các bước xây dựng website chuẩn 2023

Hầu hết các doanh nghiệp muốn thiết kế website ngày nay thường không có kiến thức chuyên sâu về lĩnh vực này. Để giúp bạn vượt qua khó khăn này, Miko Tech đã tổng hợp thông tin quan trọng về website, tiêu chí ... Xem chi tiết

Internet

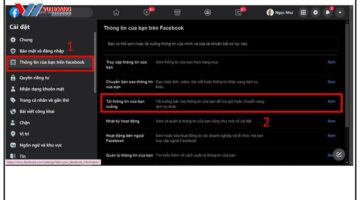

Cách khôi phục cuộc trò chuyện đã xóa trên Messenger nhanh nhất

By Đỗ Văn Hiển

Bạn đã lỡ tay xóa mất cuộc trò chuyện trên Messenger và không biết cách khôi phục lại sao? Đừng lo, Vuhoangtelecom sẽ giúp bạn ngay lập tức! Điều kiện để khôi phục cuộc trò chuyện đã xóa trên MessengerTin ... Xem chi tiết

Cách tìm tin nhắn ẩn trên zalo khi quên tên người gởi

By Đỗ Văn Hiển

Tính năng ẩn tin nhắn trong Zalo rất hữu ích, giúp bạn bảo mật và ẩn các tin nhắn mà bạn không muốn ai nhìn thấy. Nhưng đôi khi bạn quên tên tài khoản Zalo đã ẩn và bạn muốn tìm lại tin nhắn bị ẩn nhưng không ... Xem chi tiết

5 cách nghe nhạc trên Youtube khi tắt màn hình iPhone đơn giản nhất

By Đỗ Văn Hiển

Trên ứng dụng Youtube, bạn có thể thưởng thức những bản nhạc lôi cuốn thông qua video âm nhạc. Tuy nhiên, không phải ai cũng muốn xem phần hình ảnh khi chỉ cần nghe nhạc từ Youtube. Vậy làm thế nào để tiết kiệm ... Xem chi tiết

Cách rời nhóm trên Facebook bằng điện thoại, máy tính [2023]

By Đỗ Văn Hiển

Facebook hiện là một trong những trang mạng xã hội phổ biến nhất hiện nay. Đây là nơi chúng ta có thể chia sẻ thông tin, hình ảnh, trạng thái và kết nối với bạn bè. Tuy nhiên, đôi khi chúng ta bị thêm vào những ... Xem chi tiết

Công nghệ

Cách Kết Nối Bluetooth Laptop Với Loa Trên Win 7, 8, 10

By Đỗ Văn Hiển

Hiện nay, loa bluetooth đã trở nên rất phổ biến và được ưa chuộng trên khắp thế giới. Với những ưu điểm tiện lợi và thoải mái mà nó mang lại, bạn có thể dễ dàng mang loa bluetooth đi bất cứ đâu. Tuy nhiên, không phải ai cũng biết cách kết nối bluetooth laptop […]

Cách để màn hình máy tính luôn sáng không tắt

By Đỗ Văn Hiển

Nếu bạn cảm thấy không thoải mái khi màn hình máy tính tắt sau một thời gian sử dụng và muốn nó luôn sáng, ở đây Techcare – Sửa chữa laptop Đà Nẵng sẽ giúp bạn biết cách để màn hình máy tính luôn sáng không tắt trên Windows một cách đơn giản nhất. Có […]

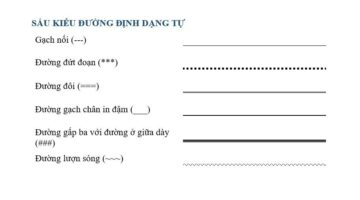

1 số cách chèn đường ngang hoặc dọc trong Word

By Đỗ Văn Hiển

Trong Microsoft Word, chèn đường ngang hoặc dọc là một cách tuyệt vời để làm cho tài liệu của bạn trở nên chuyên nghiệp và hấp dẫn hơn. Có nhiều cách để bạn thực hiện việc này một cách dễ dàng và nhanh chóng. Hãy cùng tìm hiểu nhé! Chèn đường thẳng bằng bàn phím […]

Hướng dẫn chi tiết cách cài đặt máy in cho máy tính, laptop

By Đỗ Văn Hiển

Bạn có một chiếc máy in trong văn phòng, nhưng lại muốn tất cả các máy tính khác cũng có thể sử dụng nó. Vậy hôm nay, chúng ta sẽ hướng dẫn cách cài đặt máy in cho máy tính và laptop, sử dụng các phiên bản hệ điều hành Windows XP, 7, 8. Cài […]

Khám phá

Mặc dù tựa game bắn súng góc nhìn thứ nhất đã tồn tại từ lâu, nhưng chỉ đến đầu những năm 1990, chúng mới thực sự trở nên phổ biến với những trò chơi như Wolfenstein, Doom và Quake. Kể từ đó, dòng game FPS đã phát triển nhanh chóng, sử dụng cơ chế gameplay […]